DNS modificati su 300 mila router anche in Italia (D-Link, Hamlet, Micronet, TP-Link, Kraun e altri)

Ho aggiornato il contenuto della pagina il 16 Marzo 2021

Sono oltre 300 mila i router adsl nel mondo e in Italia, su cui gli utenti si trovano i DNS modificati, tra cui anche il mio.

Oltre 300 mila router al mondo, di cui buona parte in Italia sono stati compromessi modificando i server DNS impostati, utilizzando un attacco Cross Site Request Forgery che si sfrutta una vulnerabilità presente su alcuni router. L’attacco consiste nella possibilità di poter modificare i server DNS, potendoli sostituire ad insaputa dell’utente.

Ho aggiornato questo post, dopo i duri attacchi ai router e ai loro dns, sono nati moltissimi servizi DNS free. Qui un elenco degli migliori DNS free testati.

Sono affetti da questa vulnerabilità molti router tra cui D-Link,TP-Link, Hamlet, Micronet, Kraun e altri.

Ho aggiornato questo post il 9 gennaio 2023: Questo tipo di vulnerabilità sembra ancora molto presente e la soluzione anche nel 2023, a distanza di oltre 10 anni, resta immuta, puoi trovarla seguendo queste pagine che ho aggiornato con le nuove indicazioni.

Aggiornamento del 10 Luglio 2015: Ancora alcuni router vengono modificati, l’ip impostato come DNS su cui prestare attenzione è: 185.3.94.106. Grazie ancora per le vostre segnalazioni.

Aggiornamento del 26 Luglio 2014: Disponibile la soluzione al problema dei DNS anche per i D-Link la soluzione nel post dedicato al router DLINK DSL-2740 e DSL2740R

Aggiornamento del 25 Luglio 2014: E’ disponibile da Gennaio 2014 un test online reso disponibile dall’ente della Repubblica Ceca responsabile della registrazione dei domini .cz.

Ho pubblicato un post per eseguire il test di verifica per la presenza del bug ROM-0, che consente l’accesso ai router da remoto e la modifica dei DNS;

Aggiornamento del 24 Luglio 2014: Anche i modelli Tp-Link TD-W8151N sono soggetti al problema, qui c’e’ la descrizione tecnica del problema: http://cxsecurity.com/issue/WLB-2012100027, al momento non sembra dai report ricevuti che sia presente la funzione ACL per eliminare il problema.

Aggiornamento del 23 Luglio 2014: Mi segnalano che anche il modello HRDSL300N della Hamlet http://www.hamletcom.com/products/hrdsl300n.aspx è dotato dello stesso problema. Al momento non c’e’ soluzione, salvo impostare i dns in modo statico.

Aggiornamento al 15 Luglio 2014: I dns ora puntano ora su finti siti della polizia di stato, che chiede un finto importo da pagare, creando confusione con l’infezione di un improbabile virus. Nel mio caso impostando un ip (94.249.192.105) da voi segnalato il NOD32 mi blocca subito la pagina. Consiglio quindi anche l’uso del NOD32 aggiornato.

Aggiornamento del 7 Giugno 2014: La TP-LINK ha pubblicato una soluzione al problema dei DNS modificati per i suoi router, ne ho parlato qui.

Da alcune analisi condotte dalla Team Cymru, i DNS sostituiti sono in molti casi il: 5.45.75.11 e 5.45.75.36 che risultano assegnati all’ISP 3NT Solutions (Londra), una strana scelta considerando la localizzazione in europa. E’ probabile che i server della 3NT siano a loro volta stati bucati.

Nel mio caso ho trovato più volte IP differenti:

Quelli che ho raccolto sul web tra i vari post: 94.249.192.105,195.154.6.241,162.248.99.162,198.153.194.1,82.196.13.51,90.10.229.184,69.85.88.11,146.185.220.85,23.253.94.129,217.12.221.100,188.226.187.104, 5.175.225.147.

Quelli che ho trovato sul mio router ADSL:

IP: 94.249.192.105 (Germania)

Il più famoso, visto che visualizza una finta pagina dell’arma dei carabinieri. Strano che sia attivo da giorni pur trovandosi in europa.

http://www.geoiptool.com/it/?IP=94.249.192.105IP: 128.199.225.64 (Singapore)

GeoIP: http://www.geoiptool.com/it/?IP=128.199.225.64IP: 23.253.94.129 (Stati Uniti, Texas, San Antonio)

GeoIP: http://www.geoiptool.com/it/?IP=23.253.94.129 (per ben due volte)

Mi è stato segnalato anche questo IP: 178.33.118.171, ho provato l’accesso via web e risulta infetto da trojan, il mio NOD32 mi ha bloccato subito la pagina web.

IP: 178.33.118.171 (Spagna)

GeoIP: http://www.geoiptool.com/it/?IP=178.33.118.171

La finalità del tipo d’attacco è quella di veicolare il traffico dei router colpiti su server dns differenti memorizzando credenziali d’accesso o dirottando gli utenti verso siti web infetti.

Nel mio caso ad esempio, ho notato all’improvviso l’impossibilità di accedere a facebook e google, ricevendo l’avviso dal NOD32 Antivirus che l’ip dei due siti erano bloccati perchè presente in liste nere.

In un primo momento ho pensato ad un errore del NOD32, ma poi analizzando gli IP evidenziati ho notato che effettivamente nessuno era ufficialmente attribuito ai due siti.

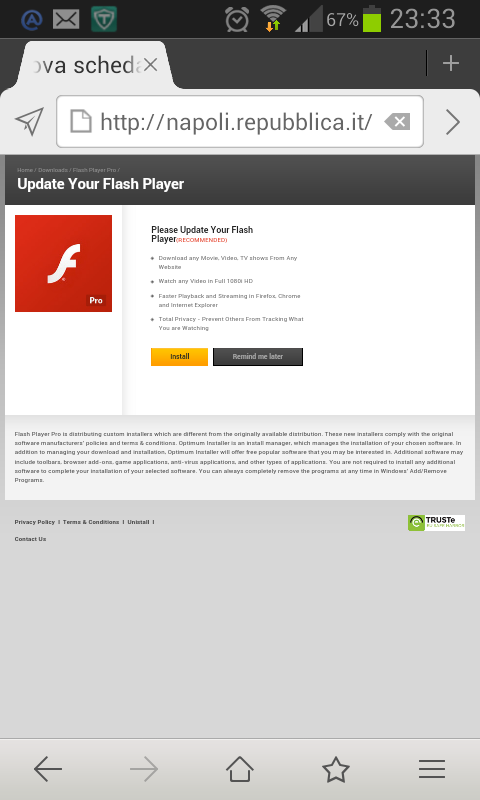

Era evidente quindi che qualcosa mi conduceva verso altri server. In particolare digitando www.google.it venivo riportato in un sito molto simile a google in cui mi si chiedeva di aggiornare (in italiano), flash player. Un evidente trucco per convincermi ad installare sul mio pc qualche software.

Le soluzioni:

La TP-LINK ha pubblicato una soluzione al problema dei DNS modificati per i suoi router, ne ho parlato qui e funziona benissimo solo su alcuni modelli.

Per altri produttori ho discusso con altri utenti che hanno altri router e al momento non sembra ci siano firmware aggiornati. Anche il Dlink 2740 o Hamlet HRDSL300N molto diffuso in Italia sono soggetti al tipo d’attacco.

Per i router al momento senza soluzione consiglio per prima cosa di impostare i DNS in modo statico sulla connessione wifi e lan direttamente sui dispositivi che si collegano al router (pc, smartphone, tablet), senza prendere quindi quelli assegnati in DHCP dal router.

Installare il NOD32 di cui ho ampliato il post in questi giorni, che da mesi e in modo immediato mi ha sempre bloccato le pagine o gli IP che reindirizzavano a strani siti, tra cui anche quello della “polizia che chiede soldi”.

Ogni tanto fare un controllo dei dns in uso sul pc, eseguendo un un nslookup (nella finestra del prompt dei comandi), per verificare che ci venga restituito quello giusto.

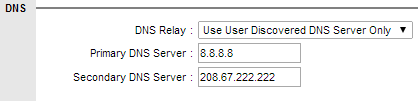

Attualmente utilizzo come DNS: come primario 8.8.8.8 e come secondario: 208.67.222.222, vi consiglio in genere questi:

DNS Google Primario: 8.8.8.8 e secondario: 8.8.4.4

OpenDNS Primario: 208.67.222.222 secondario: 208.67.220.220

Ho notato che quando viene eseguita la modifica dei DNS, il primario diventa secondario e al suo posto viene forzato un nuovo dns, mentre il secondario diventa il mio DNS primario. In breve è come se venisse eseguito uno shift dei dns dall’esterno.

Ad ogni modo ogni settimana mi veniva modificato il DNS, mi accorgevo dell’evento perchè l’APP di facebook non funzionava, infatti la url www.facebook.com veniva dirottata su un IP non ufficiale, mentre se andavo su un sito qualsiasi mi compariva una finta richiesta di aggiornamento del flash player.

Ho poi risolto come riportato nel post qui, ma nell’immediato prima di trovare una soluzione, avevo impostato DNS Relay: Auto assegnato dal gestore, solo per rendere la vita più difficile agli hacker, ma anche in questo modo modificavano i DNS e l’opzione DNS auto assegnato.

Per chi fosse interessato qui trovate il dettaglio sul tipo d’attacco: Real world csrf attack hijacks dns server configuration of tp link routers

Ad oggi ho verificato la disponibilità di firmware aggiornati contro questo tipo di problema, ma ne ho trovati alcuni solo per i nuovi router adsl, per quelli più vecchi al momento continuano a non essere disponibili.

E voi come avete risolto?

Note sulla modalità di scrittura del post

Questo articolo è stato scritto senza alcun aiuto dai sistemi di intelligenza artificiale, quali OpenAI, ChatGPT e simili.

Buongiorno. In 2 settimane, si è verificato lo stesso problema su 2 modem TP-Link TD-W8960N V5, ultimo firmware disponibile installato. Su entrambi, il DNS primario era stato cambiato a 89.207.131.8

Nessun firmware più aggiornato disponibile sul sito TP-Link, nessuna possibilità su questo modello di attivare ACL. Per ora ho provato a disabilitare l’accesso remoto al modem via web…

da agosto 2017 il problema dei DNS cambiati e l’impossibilita’ di accedere alla pagina di configurazione si ripresenta su molti modelli TP-Link un po’ datati,principalmente quelli che hanno la wifi a 150mbps. a nulla serve cambiare la password di admin, ne’ cambiare le ACL perché sono gia’ disabilitate di serie, anche lasciando accesso solo lan e solo verso l’interfaccia web il modem e’ attaccato lo stesso. io ne ho gia’ buttati 3 o 4 dopo aver inutilmente provato a resettarli e riconfigurarli da capo, probabilmente viene usato una vulnerabilita’ presente nell’interfaccia web ignota anche a tp-link dato che non ne parlano.

Puoi indicare i modelli precisi su cui hai riscontrato il problema?

Questo succede perchè l’italiota medio lascia sempre come password amministratore quella di default che in genere è admin. Cambiate user e password e usate una wpa2 per il wifi robusta e abbandonate ove possibile la banda g a favore della n e infine scansionate il pc con un buon antivirus anche gratuito perchè i malware in questione utilizzano sempre un pc collegato allo stesso router per inviare comandi malevoli a quest’ultimo. Cordialità.

In questo caso il bug era ed è indipendente dalla password, si accedeva alla funzione senza alcuna credenziale.

Ho un “vecchio” dlink dsl320b, vecchio tra virgolette perche’ ancora largamente commercializzato e a prezzi bassissimi (15-20€).

Continui rallentamenti della connessione di un cliente mi hanno portato ad analizzare il traffico e trovare questo problema. Una volta scoperti i dns ho cercato in rete e il tuo blog esce tra i primi risultati.

Fatto sta che ho contattato dlink e la loro semplice risposta e’ stata “non abbiano nulla pubblico, pero’ visto che ce lo hai chiesto in privato ti mandiamo su sendspace il firmware aggiornato che risolve questo bug”.

Quando ho chiesto delucidazioni sul perche’ questo non fosse pubblico mi e’ stato chiuso il ticket di assistenza.

Ne ho aperto un altro chiedendo un RMA e mi hanno risposto “con l’RMA non risolvi comunque il problema”, tradotto quindi che anche se richiedi un RMA ti mandiamo un altro prodotto fallato!

Forse perchè il firmware non risolve al 100% il problema o forse perchè non sono sicuri di non creare altri problemi.

Ciao.

Ho un router netgear DGN2200.

Ultimamente nei test della rete effettuati con il software antivirus AVAST viene segnalato come visibile da internet e infetto da ROM-0 (Non sempre però: se il test è eseguito subito dopo un riavvio del router ad esempio è OK).

Non ho visto una procedura specifica per sanare questo specifico router. Come risolvo?

L’intervento di pulizia va effettuato solo sul router o anche su tutti gli altri dispositivi collegati alla rete?

(al router sono collegati, tramite LAN o WIFI, diversi dispositivi: pc fissi e mobili, NAS, SMART TV/DVD, DECODER Sat, cellulari/tablet android, ).

Windows 8.1 e Windows 7 sono i sistemi operativi dei pc fissi da cui ho effettuato i test di sicurezza della rete.

TISCALI è il provider dei servizi ADSL Internet.

Grazie Saluti

Solo sul router, ma se segui anche l’ordine di accensione dei dispositivi descritto nella pagina risolvi. Ad ogni modo, spegni prima tutti i dispositivi (tranne il pc da cui esegui le modifiche) e poi li riaccendi dopo aver eseguite le modifiche.

come si fa a cambiare le impostazioni dns sui dispositivi pc, smath ecc? grazie grazie

Dipende ogni dispositivo ha una sua funzione. Solitamente si va in Impostazioni di “rete” si seleziona il tipo di connessioe wifi, cavo, ecc… e si va nelle proprietà. Qui troverai INDIRIZZI e DNS. Più o meno sono sempre questi i menù disponibili.

Salve. stessi problemi con un Hamlet N150 economico. linea tim. si aprono siti porno. resetto, cambio dns 8.8.8.8 e 8.8.4.4 ma slittano come descrivi te. il primo diventa il secondo ecc…

dicevi di settare sui dispositivi il blocco del dns. ma come si fa? non lo trovo.

una soluzione potrebbe essere comprare il modem della telecom e buonanotte?

grazie in anticipo. saluti

Hai seguito la guida in queste pagine? Se non trovi una soluzione, puoi impostare i dns a mano nei vai dispositivi.

buonasera, andando sul sito della repubblica ceca che esegue test per verificare la vulnerabilità della rete mi dice che non è vulnerabile ma usando avast 2015 con l’opzione scansione rete domestica mi segnala che la mia rete è affetta dal bug rom 0 .ho un modem tplink , mi devo preoccupare ?

Avast fa altri tipi di controlli interni alla rete, se i dns non sono più cambiati per alcune settimana, si può stare un po’ più tranquilli.

Aggiungo l’ip con cui è stato cambiato il mio dns: 188.165.180.170

Grazie per la segnalazione.

Sapete se esiste una soluzione efficace per i router Sitecom?

– utilizzo un WLM-4550 della serie 300N

– non sono disponibili aggiornamenti per il firmware del router

– ho modificato la password di accesso al web server del router

– tutti i dispositivi (1 PC, 2 smartphones, 1 tablet) sono connessi al router tramite la rete WAN

– i DNS vengono modificati sul router ma non sul PC

– ho scansionato il PC con AVG e Norton Power Eraser e non risultano infezioni

Quando vengono modificati i DNS del router, la navigazione da smartphone viene irrimediabilmente compromessa perchè, non potendovi impostare i DNS, tutto il traffico dati viene dirottato ai DNS del router, mentre da PC la connessione risulta estremamente lenta ed instabile.

Avete qualche consiglio?

Grazie…

Non so, intanto forse hanno reso disponibili firmware o hanno trovato una impostazione per bloccare questo tipo di accessi? Comunque puoi impostare i DNS in modo statico sui dispositivi intanto.

Ciao. Molto interessante quello che scrivi. Complimenti. Ho anch’io problemi di reindirizzamento e inviti a scaricare programmi. Ho fatto scansioni con vari programmi per cercare l’infezione, ho resettato il modem-router, ho cambiato i DNS del router e tutto senza risultato. Ho constatato che i DNS che imposto (OpenDNS) sul router vengono sostituiti da 109.163.232.183.

Il problema si presenta uguale sul pc con Windows e sul tablet con Android.

Hai qualche consiglio da darmi?

Che modem hai? Se non modifichi i parametri sul router per evitare l’accesso, possono sempre modificare i dns da remoto in modo ciclico.

Anch’io, con un router sitecom n300, sto sperimentando lo stesso problema e ancora non ho trovato soluzione… ho cambiato le password di accesso al router ma i dns continuano a cambiare. Altro fatto anomalo: non riesco più ad accedere alla pagina di configurazione del router da chrome (se non in modo incognito ), accedo solo da Firefox. SOno ormai rassegnato a cambiare router…

Prima di cambiarlo hai provato il reset alle impostazioni di fabbrica? Poi prima di configurare adsl imposti i parametri per evitare l’accesso dall’esterno.

Ho già provato il reset ma non ha risolto il problema, e in quanto al blocco del remote management fino ad ora non sono riuscito ad impostarlo (per il mio modello di router/firmware non si trova molta documentazione in giro…). Sono ormai propenso a cambiare router, l’unico mio timore è che questa “infezione” (se così si può chiamare) abbia contagiato in qualche modo il PC e che quindi il problema si ripresenti tale e quale anche una volta connesso un nuovo router…

Dovrebbe cambiare solo i dns. Se vuoi risolvere subito, puoi impostare i dns in modo statico su tutti i dispositivi invece di farli assegnare dal router.

salve,volevo chiederle come posso modificare il dns in modo statico su tutti i dispositivi invece di farli assegnare dal router ?io ho il problema che il modem si disconnette di continuo..ho provato di tutto ma nnt nessuno cambiamento..quindi volevo provare a cambiare il dns..

Dipende dai dispositivi, hanno tutti un opzioni molto simili. Solitamente impostazioni di rete e li trovi varie opzioni.

Salve a tutti io mi chiamo anna rita e ho un router sitecom 300N e stolottando con il continuo comparire di banner e l’apertura della pagina mynavpage, inoltre non riesco nemmeno a leggere la posta nella mia mail di tiscali!!! sono ignorantissima in materia e quindi vi chiedo umilmente aiuto…Grazie mille!!!

Da remoto è molto difficile se non impossibile risolvere il problema, dovresti chiamare un tecnico e semmai far seguire le iscrizioni che stanno sul sito.

Se può essere utile, aggiungete questo IP alla lista

185.3.94.106

Fatto grazie.

da ieri sera improvvisamente ho ripreso a navigare . ne ho approfittato per mettere un firewall . speriamo bene!

comunque ti invio i dati di questi giorni perche penso che ci sia stato qualcosa . ah anche il netgear ha ripreso a funzionare per il momento

situazione:

cosi navigavo . in ip assegnato dal server:

ip 172.16.184.147

subnet. 255.255.255.255

gw. 192.168.12.1

dns. 91.80.37.100

————————-

cosi non navigavo in ip assegnato dal server

ip. 172.16.120.131

sub. 255.255.255.255

gw. 192.168.12.1

dns. 91.80.37.100

—————————

cosi rinavigo in ip ass dal server (ipconfig /all)

ipv4. 192.168.0.3

sub. 255.255.255.0

gw. 192.168.0.2

dns. 192.168.0.2

il gestore e teletu . nome ut e psw sono stati impostati correttamente . ma per il momento non c’e proprio modo di muoversi . mi ero salvata l’immagine dei settaggi e tutto ma non va . non so cosa sia successo ultimamente andavo a momenti e quando non navigavo con ipconfig avevo dei dns strani . poi tornavo a navigare e i dns cambiavano . andava bene un po di giorni e poi ricominciavo a non navigare . allora passavo mbam e rogue killer e la linea riprendeva . ora ho il pc spento e non ricordo quali fossero semmai domani o lunedi te li faccio sapere . sto scrivendo con il tablet ciao roxy e grazie mille

grazie per la risposta e l’interessamento . ti aggiorno . il s.o. e w7 sp1 64 bit originale superaggiornato con avast free ultima versione piu mbam rogue killer ecc superscansionato mi manca solo un firewall ma non ho fatto in tempo . finalmente dopo circa 10 tentativi sono riuscita a resettare il sitecom e ad entrarci come da manuale . l’ho di nuovo configurato come si deve ma purtroppo non navigo ancora ho un triangolino giallo sull’icona di rete e credo che a pc spento dato che non si accende nessuna lucina blu sul modem la linea adsl non ci sia . pertanto ho scritto al gestore e sono in attesa di notizie . sitecom dc228 . netgear dg834g (stessa cosa) . ho provato a mettere i dns statici ma adesso proprio non c’e connessione . non so come allegare foto dal post . a presto

Quindi sembra che non ci sia accesso alla rete. Forse devi impostare utente e password per la connessione adsl sul router? Che gestore è?

salve io purtroppo al momento ho 2modem fuori uso . un vecchio modello di netgear e un altro vecchio modello sitecom . quest’ultimo e stato da me resettato e Sorpresa…. non mi accetta la psw di default (ut admin psw admin) che e scritta pure sulla scatola . premetto che sono un tecnico informatico . e che quindi ho fatto tutto come doveva essere fatto . questi mi hanno cambiato la psw di default del sitecom . quindi siamo un gradino oltre . e il netgear non si riesce nemmeno a resettare . non so piu che fare se non comprare un altro modem . ma poi credo che non basterebbe perche questi si evolvono . ringrazio e rimango in attesa di notizie ..roxy

Per il sitecom anche a me spesso le operazione di reset fisico non sono sempre riuscite. prova più volte e con tempi e sequenze diverse. Che modello è?

Stessa cosa per il netgear che modello è? Perchè un reset fisico dovrebbe essere sempre possibile.

per prima cosa devo farti i complimenti per la competenza, professionalità e CHIAREZZA soprattutto….io, che un pochino in cose di pc mi arrangio, ho qui il pc di un amico ospite da me che, chissà cosa è successo prima (lo prestava ad amici!!) se tento di inserire manualmente nel profilo di connessione i dns "classici" (primario e secondario di google) mi da "dns non corretto", anzi a dire il vero mi da non corretto qualunque dns cerchi di inserire…

Strano, che sistema operativo c’e’? Anche il semplice 8.8.8.8 non ti consente di inserire? Se mi mandai una schermata?

Ciao o trovato i tuoi articoli illuminanti. Trovo assurdo che un tecnico pc mi abbia liquidato dicendo che è impossibile che sia infetto il router!!! Comunque volevo una informazione se possibile, io o un TP-LINK TD-W8951ND V1 e ho cercato l’aggiornamento del firmware sul sito da te postato. L’ultima versione rilasciata risale al 2011 e quindi immagino che non sia un aggiornamento che risolve il problema essendo precedente al problema?

Si non sempre c’e’ il nuovo firmware. Ma hai i settaggi da impostare per eliminare il problema senza modificare il firmware.

Vorrei ringraziarti perché visitando e leggendo il tuo blog ho risolto tutti i problemi che avevo con PC, tablet, smarphone.Credimi stavo diventando matto forza di formattare,resettare ,scansionare.Avevo un modem-router d-link 810 vulnerabile e non lo sapevo.Ho l’ho sostituito con un Netgear N300v4 non vulnerabile e tanti saluti ai reindirizzamenti a siti porno.

Grazie a te.

Buongiorno anche io ho un problema con un D-LINK DSL-2740R, ma come faccio con il tablet ad avere una connessione sicura?? Cioè impostare un “DNS” fisso come si può fare su un portatile o desktop?!?

Grazie Matteo

Se il tuo tablet è un Android, puoi andare in WIFI, poi clicchi sulla connessione e poi scegli “impostazioni avanzate”. Qui ti fa scegliere un IP statico e un DNS.

Ciao Felice scusa il ritardo nella tua risposta!! Ho seguito passo passo i tuoi consigli e ho rimesso a nuovo il mio router D-Link!! Adesso va tutto a meraviglia, portatile, tablet e pure il telefonino!!

Grazie mille mi hai tolto una bella castagna dal fuoco!! Buona serata!!

A me invece li ha modificati arbitrariamente il provider .. su modem non in comodato d'uso!!

Cosa ha modificato il tuo provider? Chi gestore è?

Ciao Felice, il mio problema è strutturalmente lo stesso solo che si tratta di altri contenuti involontari (per adulti), e di dns modificati sul modem huawei dell’infostrada! Aiutatemi vi prego, anche perchè ci sono bimbi che usano il pc ed è sgradevolissimo pensare che si possano trovare davanti pop-up o altre finestre di reindirizzo di matrice pornografica..! Vi allego l’unico link nel quale si parla esattamente del mio caso ma senza risposte utili perchè è un problema recentissimo. Grazie in anticipo..

http://www.tomshw.it/forum/sicurezza/480820-infezione-virus-adultcameras-che-da-pop-up-su-pc-e-su-mobile.html

Sai darmi il modello esatto huawei che usi?

Per essere sicuro e stare tranquillo, puoi impostare i DNS in modo fisso sui PC. Questo evita ogni tipo di problema.

quale antivirus per proteggere meglio il propio pc ?

avast norton o nod32 ? attualmente uso avast,se non attivo la secure line vpn si collega ai server italiani altrimenti mi attivandola si collega a server strani saluti luigino

In ordine per me i migliori sono nod32, avast. Comunque sono molto simili, il nod32 per me un po’ più semplice da usare e più leggero. Norton troppo pesante, ha di buono solo il nome.

ok grazie per avermi risposto ho un altra domanda Eset smart securiti o Eset Nod32

antivirus per utente privato,che ne dici di malwarebite ciao luigino

Buonasera,

Mi scusi il disturbo ma le chiedo se posso una piccola Consulenza su un fastidio informatico che mi affligge da un po’ di tempo.

Mi consenta una piccola premessa: per questioni personali che non vado ad approfondire in questa sede la mia configurazione informatica è la seseguente: l’ accesso alla Rete viene fornito dalla società NGI tramite il servizio EOLO http://ngi.it/it/connettivita/eolo-wireless/. Il servizio -va detto – é ottimo: tanto costa ma fornisce una Rete qualitativamente superiore alle ADSL tradizionali. L’architettura è diretta da antenna che porta il segnale al router attraverso cavo cross da cui poi ci si allaccia via cavo o Wi-Fi.

Fatta la premessa ecco il disturbo: il router -credo per questioni legali- non può essere fornito assieme al servizio (infatti avevo un router monster tp link 750) che però te lo danno in comodato d’uso in affitto a 7€mese. Dove si trova il problema: quando utilizzavo il mio router era una tragedia greca per disconnessione dell’antenna; da quando sono passato (quasi forzatamente) al loro router il servizio c’è ma accade che a differenza del router di proprietà nel quale avevo pieno accesso al quadro di controllo delle impostazioni, in quello a noleggio questo non è possibile; attacchi il cavo di rete antenna e stop. Ora su una delle 4 porte ingresso del router (un tp Link semplice ma modificato) è collegata una Synology disk station che funge da workstation per i miei collaboratori esterni che hanno accesso al disco con id e password. Da quando è collegata al router in comodato la diskstation è bersagliata in continuazione da attacchi di richiesta di accesso come questo: Dear user, The IP address [122.225.97.100] experienced 3 failed attempts when attempting to log into SSH running on DiskStation within 2 minutes, and was blocked at Tue Jan 6 23:37:32 2015.

Sincerely,

Synology DiskStation

Questo inoltro è solo un esempio di un attacco di ca 10 volte al giorno da IP sempre diversi, ma la tecnica è sempre la stessa e sistematicamente viene bloccato. Aggiungo anche che ho IP statico

Mi può forse aiutare?

A sua disposizione e la ringrazio per la gentile attenzione.

Roberto

Dovrebbe vedere se chi fornisce il router può attivare un firewall e bloccare eventuali ip ad esempio: 122.225.97.100, oppure vedere se Synology DiskStation ha al suo interno un sistema di firewall per fermare questo tipo di attacchi.

Non penso dipenda dal router cambiato è solo una casualità.

L’alternativa è prendere un piccolo firewall da montare tra la porta ethernet del router e il Synology DiskStation.

Ciao Felice,

ho lo stesso problema da diverso tempo, ogni volta che provo a modificare i DNS dopo un pò di tempo me li ritrovo modificati. Ricordo solamente il secondo 8.8.8.8, io ho Alice ed utilizzo 212.216.112.112 e 212.216.172.62 come DNS e mai avuto problemi. Oggi ho provato per l’ennesima volta a cambiarli ma il tasto salva non mi fa modificare i valori, ho paura che sia stato intaccato il firmware e dato che

Ti chiedo se c’è un modo tramite linea di comando per modificarmi i DNS, o altro modo. Oppure se sai dove posso scaricarmi un firmware non vulnerabile per il mio router (ho un Kraun).

grazie

Ok visto solo adesso il link http://www.felicebalsamo.it/soluzione-per-i-tp-link-router-dns-modificati-sui-router/

🙂

Puoi impostare i dns come statici sui dispositivi mobili e fissi connessi al router/modem adsl. Basta configurare il dns come statico e impostare i dns di Google o opendns.

Ok grazie avevo già risolto con la procedura del link postato.

Ad ogni modo prima li potevo impostare statici, ora come ti ho già scritto non posso perchè non me li fa più salvare, boh mistero!

Il wireless lo tengo spento non si sa mai, tanto non mi serve, uso la LAN cablata.

segnalo ulteriore DNS maligno su cui tentava di dirottare (non presente nella lista dell’articolo): 5.175.225.147

malgrado l’antivirus impedisse di connetterlo, il router D-Link non era in grado di collegare la rete. Soluzione: accesso al router, controllato i DNS, cancellato il DNS sconosciuto (quello sopra) e ripristinato il funzionamento. Per quanto? Vedremo!

Paolo IT NW

Come va? Risolto poi?

Sig. Felice, buonasera. Sono stato per mesi bersagliato dal problema dei DNS-changer su un PC con Ubuntu, prima versione 9, ora versione 11. Il PC è l’unico utente della connessione che avviene via cavo.

Sola da una settimana ho trovato il suo utilissimo forum. Il mio router è un pò datato, TP-Link TD-W8101G: 2.0.1 build 090810 Rel 32662.

Poiché la versione di firmware che ho trovato nei vari links è del 2010 e io ho acquistato il router nel 2011, mi chiedo se abbia senso effettuare l’aggiornamento del firmware. Se si, cosa devo fare dei due campi chiamati:

New Romfile location

RomFile Backup

Diversamente posso agire lato PC? Esiste modo di imporre al PC l’uso di determinati DNS, senza compromettere la velocità di connessione? O mi conviene salutare il router e comprarne un altro: se si, quale (operatore TeleTu)?

La ringrazio e la saluto cordialmente.

Ho visto che il tuo modello non ha firmware aggiornati. Li trovi qui: http://www.tp-link.it/support/download/?model=TD-W8101G

Ma sono al più del 2012. Hai tre possibilità:

1) Verifiche se il tuo router ha le ACL come ho indicato nel mio post e se puoi disattivare dalla pagina di configurazione l’accesso

2) Impostare su tutti i dispositivi mobili e fissi i dns a mano. Quindi nelle impostazioni di rete di tutti i dispositivi eviti di far impostare i DNS in modo automatico e li metti in modo statico, ti consiglio quelli di Google: 8.8.8.8 e 8.8.4.4

3) Compri un router che non abbia questo problema, io ti propongo un TP-LINK più nuovo o ha il firmware aggiornato o puoi impostare le ACL.

Devi agire sul router o sui DNS, e non sui dispositivi.

Salve, ti faccio i complimenti per l’articolo e mi permetto di segnalare una discussione sul nostro forum con l’intento di contribuire nella comprensione di questo fenomeno piuttosto esteso e, a mio avviso, preoccupante.

https://turbolab.it/forum/viewtopic.php?f=15&t=2533&p=26542#p26542

Nel mio caso ho sofferto di un redirect che si è però verificato una sola volta con un Note 2 attraverso un router Fritz!Box. Di mezzo c’era un access point TP-Link con funzione totalmente passiva. I particolari li trovi nel 3D che ho linkato e che spero possano essere utili.

Saluti

Al3x

Grazie a voi. Appena posso mi iscrivo eseguo il forum.

Aggiungo che oggi, aggiornato il firmware del tplink, ver 3, il test dice: probabilmente non vulnerabile! come mai visto che i dns sono gli stessi che ho postato sopra? Grazie ancora.

Chi ha un TP-LINK versione 3 può fare aggiornamento del firmware per sua fortuna, anche se io comunque attiverei una ACL per essere sicuro. Il test non controlla la presenza di DNS “anomali”, ma solo se il router adsl gestisce dall’esterno la sequenza di comandi in 16K che consentirebbe le modifiche. Il fatto che sia “probabilmente non vulnerabile”, vuol dire che il router adsl non accetta più comandi esterni ed è quindi sicuro.

Comunque vanno impostati i DNS di default del gestore internet che abbiamo o vanno inseriti a mano. Io consiglio i DNS pubblici di Google o OPENDNS.

In più vanno riavviati tutti i dispositivi connessi al router una volta cambiati i dns.

Buongiorno sig. Balsamo. Ho dei problemi anche io con il mio tplink TD-W8091G: con connessione da SO win7 viene fuori la famosa finta pagina con richiesta di pagamento di multa, mentre alcuni cellulari con Android 4.0 e successivi non vengono fatti accedere alla rete wifi. Soltanto con il SO Ubuntu (aggiornato dai primi di giugno!) la connessione funziona e sono permessi gli accessi ai siti https tipo Fb o youtube e altri ma, a qusto punto, non saprei più se questo SO confermi la sua sicurezza…. Recentemente ho effettuato l'aggiornamento anche del mio pc con Win Vista, da cui avevo cancellato alcuni troyan fra cui quello che causava la pagina di polizia, ma senza pensare che fosse un attacco al modem: me ne sto rendendo conto ora, grazie a questa discussione e al Suo post.

Attualmente ho controllato i dns e ve li segnalo: primario 94.249.192.105 e secondario 8.8.8.8. Chiedo se, per risolvere) devo aggiornare il firmware della mia versione( che è la 3.5 mi pare che ci sia scritto nel sito del modem che corrisponde alla V3) oppure adottare qualche altra strategia, tipo quelle elencate qui in precedenza. In alterativa chiedo se cambiando definitivamente il modem risolverei radicalmente. Grazie dell'attenzione.

Il primo DNS è 94.249.192.105, quindi è da eliminare in quanto è lui che produce la finta pagina web. Il router ADSL non va aggiornato è necessario disabilitare l’accesso dall’esterno. Per il modello TD-W8091G, puoi provare la guida che ho pubblicato oggi qui: http://www.felicebalsamo.it/soluzione-attacco-dns-router-zynos-tp-link

Altrimenti puoi provare quella per i tp_link: http://www.felicebalsamo.it/soluzione-per-i-tp-link-router-dns-modificati-sui-router/

Ricordati che una volta eseguite una delle due guide vanno modificati i dns sul router adsl e poi riavviati tutti i dispositivi connessi al router.

faccio un breve riepilogo di quel che ho fatto per arginare il problema (consultando vari forum che trattavano l’argomento):

1. modificato indirizzo ip del router con qualcosa di più difficile

IP del router: 10.a.b.x (dove a e b sono dei numeri fissi, tipo 149 e 87, mentre la x varia)

Maschera sottorete: 255.255.255.0

DHCP range: da 10.a.b.201 a 10.a.b.224

2. modificato manualmente gli indirizzi DNS nelle impostazioni del router

3. modificato gli indirizzi DNS di tutti i dispositivi connessi alla rete tramite network manager (del sistema operativo)

(per i punti 2 e 3 mi son servito degli openDNS)

4. fatto un port forwarding della porta 80 a un indirizzo IP fasullo che non esiste nella propria rete (ad esempio 192.168.1.250) [nel mio modello dlink si va nella tab ADVANCED / la prima voce a sinistra in alto è appunto Port Forwarding / si inserisce come Private IP un indirizzo fasullo tipo 192.168.1.250 (nel senso che non ci deve essere un dispositivo sulla propria LAN con quell’indirizzo) e poi si mette 80 come Public Start Port e anche come Public End Port] l’intenzione è quella di reindirizzare eventuali sessioni esterne da browser (la porta 80 viene appunto usata per l’HTTP) all’indirizzo fantasma e quindi evitare che malintenzionati accedano al nostro file di configurazione.

5. – (opzione soft) tramite la pagina nascosta http://192.168.1.1/scsrvcntr.html del remote management. si disabilita il controllo da remoto in “REMOTE MANAGEMENT SETTINGS” e si disabilita solo il lato WAN in “REMOTE ACCESS CONTROLL”

– (opzione radicale) è quella di chiudere qualsiasi accesso al router. tramite la pagina nascosta http://192.168.1.1/scsrvcntr.html del remote management si disabilita tutto (sia LAN che WAP). neanche noi potremo più accedere al router se non con un reset hardware.

Chiudere gli accessi esterni evita la compromissione dall’esterno, ma se si apre una pagina contenente lo script malevolo, questo avrà accesso al router con l’indirizzo IP interno (chiudendo anche gli accessi dalla rete interna si eviterà ciò, ma così si preclude anche l’accesso al router per la normale amministrazione).

** Per verificare se la vulnerabilità è presente sul vostro router si può andare in questo sito: http://rom-0.cz/index/

(personalmente, prima di mettere in atto queste modifiche ricevevo: Address is most likely VULNERABLE

dopo aver applicato tutte queste “pezze” ricevo: Address is probably not vulnerable)

Ottimo, grazie, ho creato il post e aggiornato i link alla soluzione. Ti ho citato qui: http://www.felicebalsamo.it/soluzione-router-dlink-dns-modificati

stando a quanto dicono qua: http://www.tomshw.it/forum/network/428865-dns-del-ruoter-che-cambia-solo-2.html

A questo link potete verificare se dall’esterno il vostro modem-router è affetto dalla falla rom-0:

http://rom-0.cz/

nel mio caso, dopo aver inserito l’indirizzo ip del mio router, mi restituisce:

“Address is probably not vulnerable”

non ci capisco più niente..

Il tuo modello sembra affetto dal problema, ci sono anche altri casi simili. Ti conviene al momento impostare i dns statici sui dispositivi connessi al router e usare come antivirus NOD32. Ciao.

avevo sbagliato ad inserire l’ip ignorando il fatto che lo rilevasse in automatico.ora il sito restituisce questa stringa:

Address is most likely VULNERABLE

Grazie per la segnalazione, il test è ufficiale. Lo riporto nel mio post. Posso citarti?

sì.fai tutto quel che vuoi.anche perchè non sono in molti a parlare di ste cosa

In Italia ci sono oltre 440.000 modem D-Link 2740R collegati a internet (fonte: Shodan) e, se non sono state prese le adeguate contromisure, la maggior parte sarà stata attaccata con il cambio del DNS primario.

A questa pagina http://www.dlink-forum.info/showthread.php?tid=96&page=79 trovate la soluzione per evitare l’accesso dall’esterno.

Ottimo, aggiungo i link e aggiorno il post. Posso citarti Franco?

D-LINK 2740 DNS modificato 94.249.192.105 , pagina della polizia anche su smartphone che si collegavano con wifi e blocco della navigazione

risolto con immissione manuale di DNS statico telecom.

Il giorno dopo era già stato modificato un’altra volta.

Oggi cambio router.

Ti consiglio l’uso del NOD32, nel mio caso ha sempre rilevato gli ip fasulli e mi ha sempre bloccato anche il reindirizzamento su un finto facebook. Anche ora l’ip 94.249.192.105 viene bloccato dal NOD32 e non posso accedere.

Anche il modello HRDSL300N di Hamlet http://www.hamletcom.com/products/hrdsl300n.aspx è dotato dello stesso problema.

Risulta essere quindi vulnerabile e non “assicurabile, e al momento non esistono firmware più recenti.

anche il mio router sembra esser stato colpito.

è un D-Link DKT-810 ma il modello hardware che posso leggere sotto l’etichetta è DSL-2740R.

nel mio caso l’indirizzo IP era il seguente:

94.249.192.105

se provavo ad inserirlo nella barra degli indirizzi venivo reindirizzato a una finta pagina della polizia che potete vedere qua:

http://www.tomshw.it/forum/attachments/network/118833d1405843416-dns-del-ruoter-che-cambia-solo-polizia__attenzione__il_suo_computer_personale_e_stato_bloccato_per_motivi_di_sicurezza_per_le_s.png

per ora ho modificato i DNS (opendns) dal sistema operativo (linux). sul router continuano ad esserci quelli “malevoli”.

hai novità circa i modelli d-link interessati ed eventuali risoluzioni?

Grazie per la segnalazione. Anche altri hanno un Dlink DSL-2740 e DSL-2740R ma al momento non c’e’ soluzione per questo router. L’unica soluzione è usare i dns statici sui dispositivi connessi. In alternativa acquistare un TP-LINK come ho indicato nel post.

io ho (forse) messo una pezza al problema modificando l’indirizzo ip del router sostituendo il classico 192.168.1.1 con un 192.168.X.X e impostando manualmente i dns preferiti nel router con gli openDNS.non son certo che funzioni ma ci ho provato

L’ip che hai modificato è quello interno alla tua rete, ma l’attacco avviene dalla parte pubblica dell’IP quindi accedono comunque.

Mentre per i DNS modificati e impostati a mano, accade come nel mio caso che modificano il primo dns.

Facci sapere ovviamente se invece si risolve il problema, cosa del tutto strana però.

Scusate, ma se la stringa contiene l'ip del router nella classe 192.168.1.1, non basterebbe mettersi in un'altra classe? Ad esempio 192.168.140.1

Ciao, l’attacco avviene dall’esterno usando l’ip pubblico fornito dal gestore. Ipotizzo facciano una scansione a caso su tutti gli ip e se ne trovano uno attivo provano l’attacco.

Chiudere al ping il router limiterebbe il problema ma non lo risolve.

Felice Balsamo Si DGN 1000v3 ho scordato uno 0 il firmware non lo ho aggiornato cmq ha casa mia ho un router negear del 2008 Modello DGB111G e il firmware non lo aggiorno ho paura è come se uno facesse l'aggiornamento del bios di una scheda madre se sbagli qualcosa o va via la corrente butti via il tutto lo lascio cosi'

Alberto Pezzini Penso il modello esatto sia: DGN1000v3

Ho visto il firmware ed è aggiornato a Luglio 2013. Questo vuol dire che o il router non ha il bug indicato o che sia vulnerabile ancora.

Da quello che ho capito, non è stato mai modificato questo ruter giusto?

http://support.netgear.com/product/DGN1000v3#wrapper

Allora il modello del router che ho risolto è il netgear genius DGN100v3

Felice Balsamo Ora non ricordo il modello preciso il computer è di mia nipote te lo faccio risapere cmq è un modello recente il virus non è + ritornato

Risolto poi con il netgrear? Che modello hai preso?

Non serve cambiare porta e non c'e' nemmeno l'opzione sui router, almeno sul mio TP-LINK.

Ciao, proprio per i TP-LINK e il modello TD-W8961ND che è anche il mio la TP-LINK ha pubblicato una soluzione, indipendentemente dalla versione hardware.

Ho pubblicato il post con i passi da fare. Questo dovrebbe risolvere anche su altri TP-LINK.

Ecco il post: http://www.felicebalsamo.it/soluzione-per-i-tp-link-router-dns-modificati-sui-router/

Buonasera, il mio router tplink td w8961nd è stato recentemente attaccato e sono stati sostituiti i dns impostati con questi: 23.253.94.129 e 178.33.118.171.

Ho provato a scrivere a tplink e mi è stato risposto:

"abbiamo previsto firmware solo per due versioni e 2 versione hardware ovvero:

– TD-W8961ND v3

– TD-W8951ND v5

Purtroppo tutti gli altri prodotti intaccati dalla problematica ad oggi non abbiamo presvisto sostituzioni.

Grazie per aver contattato il Supporto Tecnico TP-LINK, che rimane naturalmente a Sua completa disposizione."

A questo punto non ho capito se devo buttare il router o posso sperare che tp-link aggiorni i firmware anche alle versioni hardware più datate come la mia.

Ovviamente ho resettato il router, messo password più robusta e impostato dns manualmente, ma dopo poco è tornato come prima…

Qualcuno ha delle notizie?

Grazie a tutti

Lucia

Si è vero ne parlavo anche in qualche altro commento nel post, purtroppo solo per versione 3 hanno aggiornato il firmware. Io al momento ho risolto impostando i dns in modo statico su pc e smartphone in questo modo bypasso il dns del router. Infatti mi risulta cambiato da quallo che vedo, ma ormai non uso quei dns ma sempre e solo quelli dei pc e smartphone.

Quando e se troverò qualcuno che mi dice marca e modello del router con firmware aggiornato lo compro. Anche se sto vedendo questa questione dei MOD che sembra siano una soluzione.

Ciao, anche io ho lo stesso identico problema. ho provato a cambiare i DNS dalle impostazioni del router ma subito riporta di nuovo l’ IP del texas, ho provato a resettare il modem ma niente, ho verificato sulla pagina del fornitore ma non ci sono aggiornamenti. Ora volevo installare il firmware scaricabile dal sito del fornitore(ma è una versione d 4 anni fa) , cosa ne pensi?e le password conviene cambiarle?

ciao e grazie!

Se il firmware è vecchio di 4 anni è inutile. Non è un problema di password del router, è un bug nella gestione della pagina web d’accesso al router anche se questa funzione è disabilitata dall’esterno.

Io ho risolto impostando i DNS statici sul mio pc, sul mio portatile e sull’impostazione wifi del mio smartphone Android. In questo modo come DNS uso quello dei dispositivi senza “chiedere” al router. In breve loro lo bucano, ma a me poco interessa perché non uso quei DNS.

Formattando il computer ma non è bastato ho dovuto cambare anke il router ho preso un Netgear

Che modello hai preso?

Ma cambiare la porta di default per la configurazione del router via Web, da 80 a 8080, per esempio, non blocca l'exploit visto che la stringa è impostata su http senza porta?

Sarebbe una buona soluzione. Ma sul mio router non c’é possibilità di cambiare porta per la gestione web. Ha un firewall, ma pur chiudendo la gestione da ip esterni e pur vincolando l’accesso web ad un unico ip interno, comunque viene cambiato.

Comunque è una soluzione che potrebbe essere usata sui router che offrono questa possibilità.

Felice Balsamo la sequenza ben precisa di dati la si può vedere qua http://www.jakoblell.com/blog/2013/10/30/real-world-csrf-attack-hijacks-dns-server-configuration-of-tp-link-routers-2/

ed è:

http://192.168.1.1/userRpm/LanDhcpServerRpm.htm?dhcpserver=1&ip1=192.168.1.100&ip2=192.168.1.199&Lease=120&gateway=0.0.0.0&domain=&dnsserver=8.8.4.4&dnsserver2=8.8.8.8&Save=%B1%A3+%B4%E6

io penso che se non vai su siti dove ti fanno partire quella stringa con qualche cosa che la attivi ,non c'è rischio. basta non andare su certi siti truffa.

Grazie Enrico, ottimo link, finalmente c’e’ la spiegazione dettagliata dell’attacco. Purtroppo ho visto che il mio TP-LINK con prevede firmaware aggiornato, solo la versione 3 (la mia è versione 1), prevede dal 1 Aprile il firmaware con la patch al problema. Al momento resto con i dns statici sul mio pc per ovviare al problema. Aggiungo i tuoi link nel post. Grazie.

Felice Balsamo va bene fai un bel post con entrambi i modi, dns modo statico sul pc e sul router… ho tp-link w8901g v 3.1 e firmware aggiornato, e sist. operativo windows 7 x64 ultimate sp1 aggiornato, grazie… Ah mi connetto solo col wifi, il router è vicino al telefono e i pc li ho distanti e mi connetto in wireless.

Dipende se vuoi impostare i DNS in modo statico sul pc o sul router. In entrambi i casi dipende dal dispositivo e dal sistema operativo. Se li indichi creo un post.

SO: ubuntu 12.04 LTS. router: KRAUN 54Mbps Wireless Modem Router… C’è modo di sapere quali siano i DNS server se dall interfaccia del router li imposto come “use autodiscovered DNS server only”? (ora la mascherina mi dà N/A)

ciao,

mi è successa più o meno la stessa cosa: c’è modo di sapere da quanto i DNS sono stati cambiati?

Nel mio caso erano

– primario 23.253.94.129

– secndario 178.33.118.171

Il problema è che ignoro come fossero le impostazioni precedenti, e mi sono accorto della cosa solo perchè non mi andava internet (dal browser potevo solo accedere al router). Ho risolto inizialmente cambiando i DNS da “gestione reti” (non dal router, visto che non sono pratico), poi ho trovato questo utilissimo blog 🙂

ora ho impostato “use auto detected DNS server Only” ed è ripartita la connessione… Dici che è sicuro o meglio impostare DNS pubblici?

ciao e grazie

Nel tuo caso il primo IP è quello che avevano impostato a anche a me, il secondo invece è infetto da un trojan (il NOD32 mi ha bloccato l’accesso).

L’IP: 178.33.118.171 risulta spagnolo.

http://www.geoiptool.com/it/?IP=178.33.118.171

Il consiglio che posso darti è impostare DNS statici sui dispositivi mobili, pc, ecc.. perchè è l’unico sistema al momento che conosco per tamponare. I DNS del router nel mio caso sono sempre stati modificati, anche quando ho impostato in auto.

Aggiunto il tuo IP al post. Grazie per la segnalazione.

Ciao, controlla che non sia attivo il management dalla wan e, se lo fosse lascialo abilitato solo dalla lan e con una pwd robusta

Già controllato, l’accesso wan sul router è inibito ed è sempre stato così. La password era complessa, ho provveduto comunque con una ancora più complessa.

Da quello che ho capito sfruttano una sequenza ben precisa di dati per cambiare impostazione sul firmware del router.

NOn so come si fa a non farsi modificare quei dns, dimmelo te perfavore

Dipende se vuoi impostare i DNS in modo statico sul pc o sul router. In entrambi i casi dipende dal dispositivo e dal sistema operativo. Se li indichi creo un post.

Basta resettare il modem ed i parametri ritornano come prima!!

Nel mio caso, se resetto perdo tutti i parametri di configurazione, ma comunque dopo qualche giorno trovo nuovamente i dns modificati.

Ci vorrebbe una soluzione per non far modificare i parametri.